Liczba włamań do systemów IT nie zmniejsza się mimo ciągłych udoskonaleń w branży cyberbezpieczeństwa. Tylko w czerwcu 2023 r. ujawniono poważne incydenty w takich firmach jak American Airlines, Mondelez czy Reddit. W tym ostatnim przypadku gang ransomware zażądał okupu w wysokości 4,5 mln dolarów. Doskonale widać, że cyberprzestępcy rozwijają swoje technologie i coraz skuteczniej wyszukują słabe punkty w infrastrukturze IT firm.

Nie zmienia się także to, że hasła stanowią poważny problem bezpieczeństwa w wielu firmach. Dawniej hasła pozwalały na skuteczną weryfikację użytkowników, jednak obecnie ich siła jest niewystarczająca wobec coraz doskonalszych mechanizmów stosowanych przez atakujących, których celem jest uzyskanie dostępu do systemów i informacji. Przyszłość uwierzytelniania bez wątpienia jest związana z eliminacją haseł w większości zastosowań, jednak dla wielu osób taki ruch wydaje się być zbyt nagły i zadają one pytanie: czy rozwiązania bezhasłowe nie przyniosą ze sobą własnych luk i problemów?

Czy rozwiązania bezhasłowe spełniają pokładane w nich oczekiwania? W jaki sposób radzą sobie w środowiskach firmowych? Czy są jakieś haczyki? Czy uwierzytelnianie bezhasłowe jest obecnie bezpieczniejsze niż dobrze sprawdzone mechanizmy stosujące hasła? W tym artykule postaramy się znaleźć odpowiedzi.

Co tak naprawdę znaczy „uwierzytelnianie bezhasłowe”?

Po niemal dekadzie rozwoju rozwiązania uwierzytelniania bezhasłowego są obecnie realnymi graczami w krajobrazie cyberbezpieczeństwa. Można nawet powiedzieć, że powoli technologia ta staje się jedynym graczem na rynku uwierzytelniania – niemal wszyscy producenci promują swoje rozwiązania bezhasłowe i wykorzystujące podejście zerowego zaufania. Czym jednak jest uwierzytelnianie bezhasłowe i co to znaczy zerowe zaufanie?

Uwierzytelnienie bezhasłowe jest formą uwierzytelniania wieloskładnikowego (ang. Multi-Factor Authentication – MFA), która zastępuje dobrze znane hasła innymi czynnikami weryfikacji, takimi jak przedmioty, które posiadamy (np. smartfon, inteligentny zegarek, token) czy nasze cechy (np. skan twarzy, odcisk palca). Firma SecureAuth rozszerza ten wachlarz o kolejny wymiar zaufania w postaci tego, co robimy – autorska technologia oparta na sztucznej inteligencji i uczeniu maszynowym jest w stanie identyfikować określonych użytkowników na podstawie ich zachowania.

Uwierzytelnianie bezhasłowe to radykalne odejście od stosowania łatwych do zhakowania kluczy składających się ze znaków do uzyskiwania dostępu do poufnych zasobów. Eliminacja haseł zmniejsza także liczbę zapytań związanych z ich resetowaniem i prowadzi do znacznej poprawy komfortu pracy.

Zerowe zaufanie (ang. Zero-Trust) to podejście zakładające, że wszystkie zasoby są zabezpieczone i żaden użytkownik nie jest uznawany za zaufanego bez szczegółowego sprawdzenia każdego żądania uzyskania dostępu. Mechanizmy zerowego zaufania obejmują ocenę na bazie kontekstu oraz analizy zachowania i wdrażają zasadę najniższych możliwych uprawnień (ang. Principle of Least Privilege – PoLP), w myśl której użytkownicy otrzymują najniższy poziom dostępu niezbędny do wykonania ich zadań. Można to podsumować stwierdzeniem, że zabronione jest wszystko, co nie jest dozwolone.

Obietnice uwierzytelniania bezhasłowego

Producenci bezhasłowych rozwiązań zerowego zaufania obiecują:

- redukcję współczynnika przejęć kont (ang. Account TakeOver – ATO),

- zmniejszenie liczby żądań kierowanych do działu pomocy technicznej oraz IT,

- zwiększenie komfortu pracy dla użytkowników końcowych,

- udzielanie dostępu do poufnych dokumentów wyłącznie użytkownikom, którzy posiadają odpowiednie uprawnienia i zostali zweryfikowani,

- wyższy poziom ogólnego bezpieczeństwa,

- wyższy zwrot z inwestycji (ang. Return of Investment – ROI) w cyberbezpieczeństwo.

Czy rozwiązania bezhasłowe wiążą się z kompromisami?

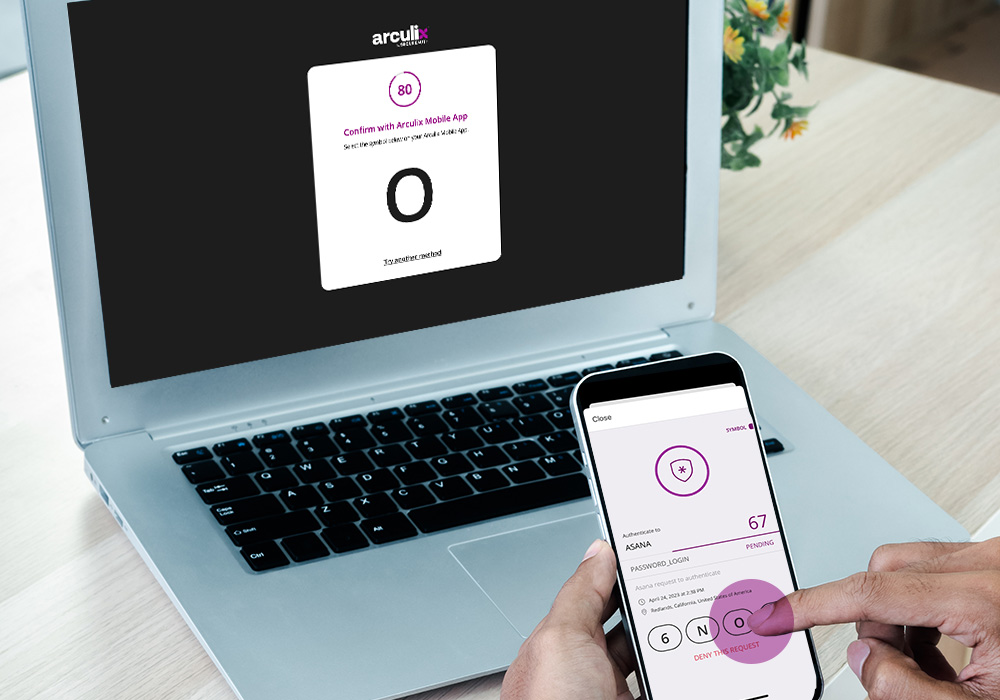

Pierwsze, co rzuca się w oczy, to fakt, że rozwiązanie zerowego zaufania, które analizuje każde żądanie i każdego żądającego, może wiązać się z utrudnieniami w codziennej pracy wywołanymi mnóstwem monitów uwierzytelniania wieloskładnikowego. W takiej sytuacji potencjalnym kompromisem mogłaby być poprawa bezpieczeństwa kosztem zmniejszenia wygody użytkowników. Jednak niektórzy producenci poradzili sobie z tym problemem. Rozwiązanie Arculix firmy SecureAuth bazuje na wzorcach zachowania, łącząc w modelu bezpieczeństwa nawet najdrobniejsze nawyki użytkowników, urządzenia i istotne zdarzenia, przy jednoczesnym ciągłym monitorowaniu całego środowiska. W takiej sytuacji wdrożenie bezhasłowego rozwiązania zerowego zaufania nie prowadzi do pogorszenia doświadczenia użytkowników.

Istnieją także inne ryzyka związane z konkretnymi metodami uwierzytelniania. Na przykład, token nie może zostać cyfrowo zreplikowany, jednak ktoś może go fizycznie ukraść. Z kolei hasła jednorazowe (ang. One-Time Password – OTP) mogą zostać przechwycone, szczególnie gdy są transmitowane z użyciem mało bezpiecznych mechanizmów, takich jak SMS-y. Zagrożenia te są realne, jednak można je dość łatwo zredukować, a nawet całkowicie wyeliminować. Hasła jednorazowe można przekazywać bezpieczniejszymi i trudniejszymi do przechwycenia kanałami, takimi jak kody QR, a wykorzystanie kluczy bezpieczeństwa można zminimalizować do szczególnych przypadków, w których ryzyko kontaktu z potencjalnymi złodziejami jest niskie.

Nie sposób nie wspomnieć także o barierach związanych z samymi użytkownikami. Pierwszą z nich są trudności w przyswajaniu nowych technologii – niektórzy użytkownicy mogą się obawiać zmian w mechanizmach uwierzytelniania. Przejście na rozwiązanie bezhasłowe wymaga stopniowego wdrożenia użytkowników do korzystania z nowego systemu przy uwzględnieniu czasu potrzebnego na aklimatyzację. Drugą barierę stanowią rozwiązania wykorzystujące tradycyjne uwierzytelnianie bez możliwości jego łatwej zmiany, np. protokoły pocztowe takie jak POP, SMTP czy IMAP. Wdrożenie zmian wymaga od dostawcy technologii bezhasłowej bliskiej współpracy z działem IT klienta i przygotowanie odpowiednich rozwiązań pozwalających na zastąpienie starszych systemów.

Siła rozwiązań bezhasłowych

Wiemy już, co zwykle obiecują dostawcy rozwiązań bezhasłowych, co faktycznie mogą oferować oraz gdzie znajdują się przeszkody. Mimo początkowych zastrzeżeń, duża część branży związanej z zarządzaniem tożsamością i uwierzytelnianiem (ang. Identity and Access Management – IAM) zaakceptowała, że rozwiązania bezhasłowe są drogą, która prowadzi do rozwoju technik uwierzytelniania. Wynika to z faktu, że wiele z potencjalnych wyzwań można wyeliminować poprzez stosowanie dobrych praktyk i wybranie rozwiązania, które wykracza poza minimalne wymagania bezpieczeństwa.

Uwierzytelnianie często jest postrzegane jako pojedyncze wydarzenie mające na celu zweryfikowanie określonej osoby. Innymi słowy – po wstępnej weryfikacji tradycyjne systemy nie wykonują dalszego sprawdzania tożsamości. Z kolei autoryzacja jest zdarzeniem, w ramach którego sprawdza się prawa dostępu określonej osoby. Można zatem powiedzieć, że uwierzytelnianie ma na celu sprawdzenie, kto chce wejść przez drzwi, a autoryzacja określa, do jakich pokoi może dostać się ta osoba, gdy już znajdzie się wewnątrz. Jeżeli jednak podejrzewamy, że osoba, która weszła do środka, nie jest kimś za kogo się podaje, nie powinniśmy w dalszym ciągu dawać jej możliwości swobodnego poruszania się po terenie.

Uwierzytelnianie należy zatem postrzegać jako proces ciągły – istnieje spora różnica między uzyskiwaniem dostępu do aplikacji firmowych w standardowym czasie pracy, a próbą dostępu do poufnych dokumentów biznesowych po godzinach. Obydwa te zdarzenia wymagają zarówno uwierzytelnienia jak i autoryzacji, jednak to drugie powinno być monitorowane w poszukiwaniu podejrzanej aktywności w większym stopniu niż to pierwsze.

Arculix firmy SecureAuth: uwierzytelnianie nowej generacji

Rozwiązanie Arculix firmy SecureAuth jako jedyne wykorzystuje podejście do uwierzytelniania, które fundamentalnie zmienia sposób przetwarzania wrażliwych danych. Arculix analizuje użytkowników nie tylko przed wspomnianymi wyżej hipotetycznymi drzwiami, ale także przez cały czas, gdy już wejdą do środka. Na rynku nie jest dostępne żadne inne rozwiązanie, które monitoruje użytkowników w sposób ciągły po dokonaniu uwierzytelniania.

Opracowana przez SecureAuth platforma ciągłego uwierzytelniania behawioralnego wykorzystuje modelowanie kontekstu oraz zachowania i oferuje wyższy poziom bezpieczeństwa bazujący na ryzyku. Rozwiązanie równoważy poziom ochrony i wygodę pracy, dostarczając użytkownikom technologię bezhasłową oferującą niezrównane bezpieczeństwo. Dodatkowa analiza danych korporacyjnych pozwala jeszcze skuteczniej wykrywać nietypowe zachowanie w każdej sesji każdego użytkownika. Technologia SecureAuth buduje wzorce zachowań użytkowników i natychmiast ostrzega, gdy ulegną one zmianie.

Więcej informacji na temat rozwiązania Arculix znajduje się tutaj.

Źródło: secureauth.com/blog/passwordless-can-it-deliver-on-its-promises/