Zespoły SOC codziennie mierzą się z szeregiem wyzwań – od nadmiaru alertów, które należy zbadać, przez problemy z koordynacją działań między analitykami, aż po nie zawsze optymalną infrastrukturę. W tym artykule przyjrzymy się tym trudnościom i pokażemy, w jaki sposób rozwiązanie ANY.RUN pomaga je wyeliminować. 1. Zwiększenie skuteczności wykrywania Wyzwanie: złośliwe oprogramowanie jest coraz sprytniejsze.… Czytaj dalej Jak zespoły SOC mogą oszczędzać czas i zasoby dzięki ANY.RUN: plan działania

Tag: sandbox

ANY.RUN ze złotym wyróżnieniem za wiedzę cyberwywiadowczą w plebiscycie Globee Business Awards 2025

Z radością informujemy, że ANY.RUN, producent interaktywnego sandboxa do analizy złośliwego oprogramowania, otrzymał złote wyróżnienie w plebiscycie Globee Business Awards 2025. Celem kapituły plebiscytu jest docenienie najlepszych produktów i rozwiązań z różnych branż, w tym cyberbezpieczeństwa. Jedno z nowych rozwiązań ANY.RUN, TI Lookup – narzędzie oferujące dostęp do unikatowej wiedzy cyberwywiadowczej – zostało uznane za… Czytaj dalej ANY.RUN ze złotym wyróżnieniem za wiedzę cyberwywiadowczą w plebiscycie Globee Business Awards 2025

Zhong Stealer: analiza złośliwego programu kradnącego dane z firm finansowych

W okresie od 20 do 24 grudnia 2024 r. zespół badaczy z firmy Quetzal zidentyfikował kampanię phishingową wycelowaną w firmy finansowe, łącznie z tymi specjalizującymi się w kryptowalutach. Kampania miała na celu dystrybuowanie nowego złośliwego programu kradnącego hasła, który ostatecznie został nazwany przez badaczy Zhong Stealer. Atakujący wykorzystali platformy pomocy technicznej opartej na funkcji czatu,… Czytaj dalej Zhong Stealer: analiza złośliwego programu kradnącego dane z firm finansowych

Jak ANY.RUN pomaga specjalistom z działów SOC oraz zajmującym się informatyką śledczą

Interaktywny sandbox ANY.RUN to narzędzie, po które z chęcią sięgają specjaliści z działów SOC i zespoły odpowiedzialne za obsługę incydentów oraz informatykę śledczą (DFIR). Z rozwiązania korzystają zespoły cyberbezpieczeństwa w takich firmach jak HP, Malwarebytes, IBM i wiele innych. Co jednak sprawia, że specjaliści tak chętnie wybierają ANY.RUN? Każdy zespół SOC można podzielić na poziomy… Czytaj dalej Jak ANY.RUN pomaga specjalistom z działów SOC oraz zajmującym się informatyką śledczą

Jak dane cyberwywiadowcze mogą pomóc Twojej firmie

Rosnąca zależność firm od technologii cyfrowej naraża je na coraz bardziej wyrafinowane cyberzagrożenia. Do najbardziej zagrożonych sektorów należy od trzech lat z rzędu – wg raportu opracowanego przez IBM – branża przemysłowa. Firmy z tego sektora ucierpiały w ponad 25% incydentów bezpieczeństwa odnotowanych w 2024 r., a większość z tych ataków to ransomware. Wdrażanie rozbudowanej… Czytaj dalej Jak dane cyberwywiadowcze mogą pomóc Twojej firmie

Interaktywny sandbox do analizy złośliwego oprogramowania: czym jest i komu jest potrzebny

Współczesne złośliwe programy są złożone i wykorzystują coraz więcej metod omijania systemów bezpieczeństwa. Wiele rodzin szkodników osiągnęło tak dużą sprawność w oszukiwaniu klasycznych mechanizmów ochrony, że technologie takie jak zautomatyzowane sandboxy nie są w stanie ich wykrywać. I tutaj do gry wchodzą interaktywne sandboxy, takie jak ANY.RUN, które oferują profesjonalistom z branży cyberbezpieczeństwa potężne narzędzia… Czytaj dalej Interaktywny sandbox do analizy złośliwego oprogramowania: czym jest i komu jest potrzebny

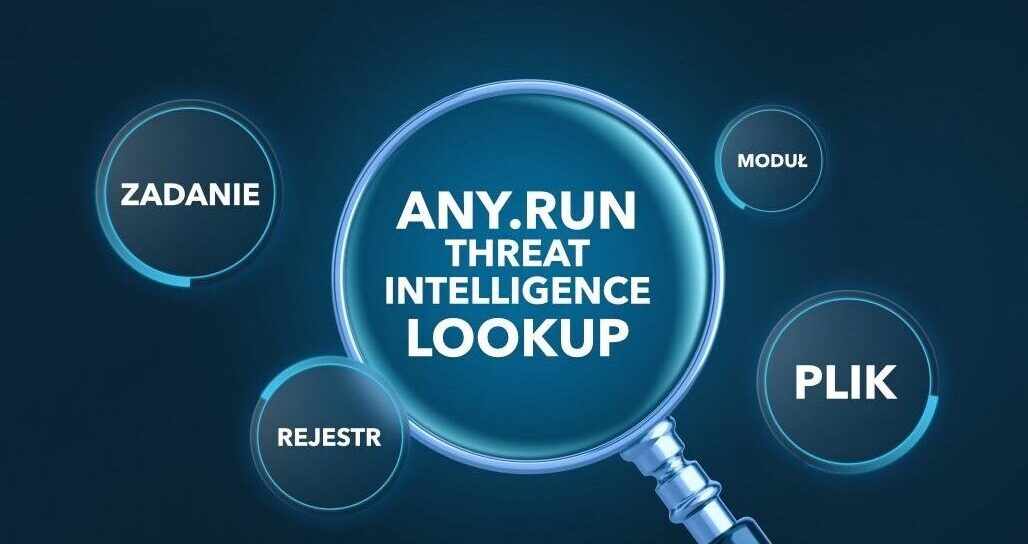

ANY.RUN Threat Intelligence Lookup – wiedza cyberwywiadowcza na wyciągnięcie ręki

Firma ANY.RUN od siedmiu lat oferuje ekspertom ds. cyberbezpieczeństwa interaktywny chmurowy sandbox do analizy szkodliwego oprogramowania. Celem ekspertów z ANY.RUN jest wspieranie korporacji i niezależnych badaczy w ochronie oraz zrozumieniu zarówno znanych jak i dopiero powstających zagrożeń. Aby jeszcze bardziej rozszerzyć zakres wsparcia, ANY.RUN uruchomił platformę Threat Intelligence Lookup ułatwiającą wyszukiwanie wskaźników infekcji i innych… Czytaj dalej ANY.RUN Threat Intelligence Lookup – wiedza cyberwywiadowcza na wyciągnięcie ręki

Szkodliwe programy dla Linuxa: rodzaje, rodziny i trendy

Mam Linuxa, więc nie potrzebuję żadnej ochrony – taką opinię często można przeczytać w komentarzach pod artykułami poświęconymi bezpieczeństwu IT. Niestety jest to dalekie od prawdy, mimo że faktycznie zagrożeń na tę platformę jest znacznie mniej niż w przypadku systemów Windows, macOS czy Android. Linux pozostaje jednak atrakcyjnym celem dla cyberprzestępców – głównie ze względu… Czytaj dalej Szkodliwe programy dla Linuxa: rodzaje, rodziny i trendy

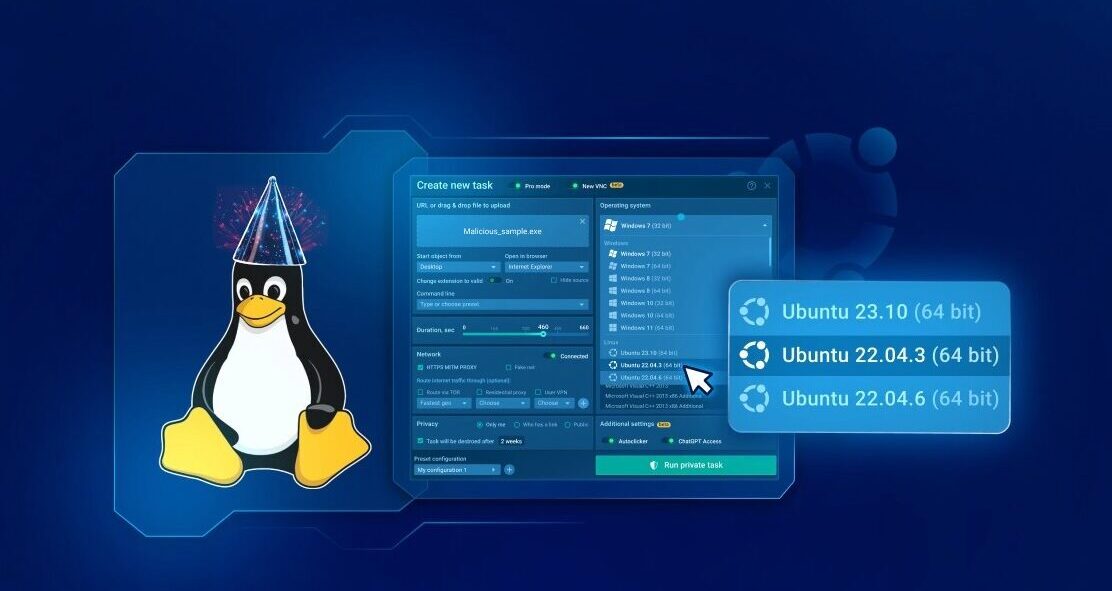

Analiza zagrożeń dla Linuxa już dostępna w sandboksie ANY.RUN

Zespół odpowiedzialny za ANY.RUN – interaktywny sandbox do analizy szkodliwego oprogramowania – poinformował o dodaniu obsługi systemu Linux. Teraz niezależni analitycy szkodliwych programów, pracownicy działów SOC i członkowie zespołów odpowiedzialnych za szybkie reagowanie, mogą badać w bezpiecznym, chmurowym środowisku nie tylko zagrożenia uruchamiające się w systemach Windows, ale także próbki dla Linuxa. Jak uruchamiać linuxowe… Czytaj dalej Analiza zagrożeń dla Linuxa już dostępna w sandboksie ANY.RUN

Bezplikowe szkodliwe programy – zagrożenia, które rezydują wyłącznie w pamięci RAM

W przeciwieństwie do większości szkodliwych programów, do których instalacji wymagana jest interakcja z użytkownikiem, szkodniki bezplikowe zwykle działają bez zapisywania żadnych danych na dysku. Zagrożenia te często wykorzystują legalne narzędzia (takie jak PowerShell, WMI czy rejestr systemu Windows) oraz skrypty znajdujące się w atakowanym systemie. Szkodniki rezydujące tylko w pamięci – jak to działa? Zagrożenia… Czytaj dalej Bezplikowe szkodliwe programy – zagrożenia, które rezydują wyłącznie w pamięci RAM